TL;DR Pubblicato da pochi giorni uno studio che analizza il traffico generato dagli smartphone con il sistema operativo Android. Lo studio evidenzia come molte versioni siano state progettate per inviare al produttore informazioni sulle attività compiute dall’utente, dalle app installate all’uso dello smartphone stesso, con importanti ripercussioni sulla privacy e sulla riservatezza. L’analisi evidenzia anche come queste funzionalità non possano essere facilmente disattivate dall’utente, essendo incluse nel sistema.

Lo studio “Android Mobile OS Snooping By Samsung, Xiaomi, Huawei and Realme Handsets“ pubblicato a inizio ottobre da Haoyu Liu, Paul Patras e Douglas J. Leith, ricercatori dell’Università di Edinburgo e del Trinity College di Dublino, lascia ben pochi dubbi: gli smartphone, ormai insostituibili compagni della nostra quotidianità, raccolgono moltissime informazioni sulle nostre abitudini, spostamenti, attività. E lo fanno per impostazione di fabbrica, con software appositamente realizzati e inclusi all’interno del sistema operativo.

The privacy of mobile apps has been extensively studied, but much less attention has been paid to the privacy of the mobile OS itself. A mobile OS may communicate with servers to check for updates, send telemetry and so on. We undertake an in-depth analysis of the data sent by six variants of the Android OS, namely those developed by Samsung, Xiaomi, Huawei, Realme, LineageOS and /e/OS. We find that even when minimally configured and the handset is idle these vendor-customized Android variants transmit substantial amounts of information to the OS developer and also to third-parties (Google,Microsoft, LinkedIn, Facebook etc) that have pre-installed system apps. While occasional communication with OS servers is to be expected, the observed data transmission goes well beyond this and raises a number of privacy concerns. There is no opt out from this data collection.

Android Mobile OS Snooping By Samsung, Xiaomi, Huawei and Realme Handsets

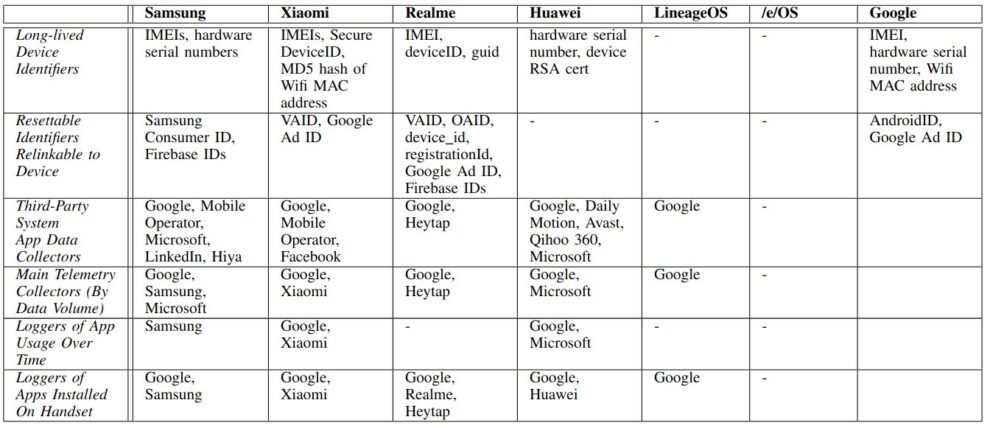

Per la ricerca hanno ipotizzato le azioni dell’utente medio, attento alla privacy ma di formazione non tecnica che, quando gli viene chiesto, non seleziona opzioni che condividono dati. In caso contrario, lascia le impostazioni del telefono al loro valore predefinito. I risultati, riassunti in una tabella che lascia ben pochi dubbi, sono preoccupanti:

Provo a riassumere, traducendo e interpretando il testo dello studio, gli elementi più significativi.

Re-linkability of advertising identifiers. Samsung, Xiaomi, Realme e Google raccolgono tutti gli identificatori del dispositivo, come il numero di serie dell’hardware (IMEI). Analizzando gli identificatori inviati insieme nelle connessioni, troviamo che l’IMEI viene inviato insieme all’identificatore utente su questi telefoni. Ciò significa che quando un utente reimposta il suo nuovo identificatore (ad es. nel caso di vendita dello smartphone ad altra persona), il nuovo valore dell’identificatore può essere banalmente ricollegato allo stesso dispositivo.

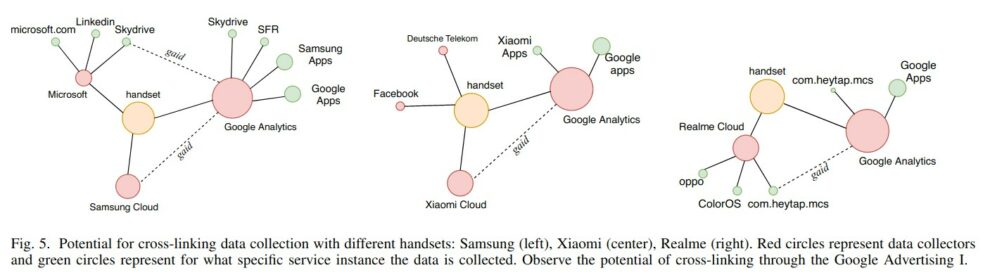

Data ecosystem. Abbiamo scoperto che anche terze parti raccolgono dati da ogni smartphone e che esiste un notevole potenziale per il collegamento incrociato dei dati raccolti. Su ogni smartphone analizzato, a eccezione del sistema con /e/OS, Google raccoglie un grande volume di dati. Sul modello Samsung, il Google Advertising ID viene inviato ai server Samsung, oltre a un certo numero di applicazioni di sistema Samsung che usano Google Analytics per raccogliere dati. Anche l’app di sistema Microsoft OneDrive usa

il servizio push di Google. Sul modello Huawei la tastiera Microsoft Swiftkey invia l’ID pubblicitario di Google ai server Microsoft. Sul modello Xiaomi il Google Advertising ID viene inviato ai server Xiaomi, mentre sullo smartphone Realme il Google Advertising ID viene inviato a Heytap (che collabora con Realme/Oppo per fornire servizi, quindi il collegamento dei dati raccolti da Heytap e Realme è anche possibile).

Registrazione delle interazioni dell’utente con lo smartphone. Le applicazioni di sistema su diversi modelli caricano i dettagli delle interazioni dell’utente con le app (quali app sono usate e quando, quali schermate delle app vengono visualizzate, quando e per quanto tempo). L’effetto è analogo all’uso dei cookie per tracciare gli utenti attraverso i siti web. Sul modello Xiaomi, l’app di sistema com.miui.analytics carica una storia temporale delle finestre delle app visualizzate dall’utente del telefono ai server Xiaomi. Questo rivela informazioni dettagliate sull’utilizzo dello smartphone dell’utente nel tempo, ad es. tempi e durata delle telefonate. Allo stesso modo, sul modello Huawei la tastiera Microsoft Swiftkey (il sistema predefinito tastiera) registra quando la tastiera viene utilizzata all’interno di un’app, caricando sui server Microsoft una storia dell’uso delle app nel tempo. Ancora una volta, questo è rivelatore dell’uso del portatile dell’utente nel tempo ad esempio la scrittura di testi, l’uso della barra di ricerca, la ricerca di contatti. Diverse applicazioni di sistema Samsung utilizzano Google Analytics per registrare le interazioni dell’utente (finestre visualizzate, ecc.). Su Xiaomi e Huawei l’app di messaggistica di Google (l’app di sistema utilizzata per inviare e ricevere SMS) registra le interazioni dell’utente, incluso quando viene inviato un SMS. Inoltre, con la notevole eccezione del portatile /e/OS, Google Play Services e il negozio Google Play caricano grandi volumi di dati da tutti i portatili (almeno 10×quelli caricati dallo sviluppatore del OS mobile). Questo è stato osservato anche in altri recenti studi, che notano anche la natura opaca di questa raccolta.

Dettagli delle app installate. Samsung, Xiaomi, Realme, Huawei, Heytap e Google raccolgono i dettagli delle app installate sullo smartphone. Anche se meno preoccupante del tracciamento delle interazioni dell’utente con le app, l’elenco delle app installate è

potenzialmente un’informazione sensibile poiché può rivelare gli interessi e i tratti interessi e caratteristiche dell’utente, ad esempio un’app per la preghiera musulmana, un’app per una rivista gay, un’app per la salute mentale, un’app per le notizie politiche. Inoltre potrebbe anche essere unico per uno smartphone, o un piccolo numero di telefoni, e quindi agire come un’impronta digitale del dispositivo (specialmente se combinata con i dati di configurazione dell’hardware/sistema del dispositivo, che sono anche ampiamente raccolti). Consideriamo le recenti analisi di tali rischi per la privacy e notiamo che, alla luce di tali preoccupazioni, Google ha recentemente introdotto restrizioni sulla raccolta di questo tipo di dati da parte delle app del Play Store, ma tali restrizioni non si applicano alle app di sistema poiché queste non sono installate tramite il Google Play Store.

Dove vengono inviati i dati. Sulla maggior parte dei telefoni i dati sembrano essere

inviati a server situati in Europa. Una notevole eccezione è il portatile Xiaomi che invia i dati dall’Europa ai server che sembrerebbero trovarsi a Singapore (tracking.intl.miui.com, api.ad.intl.xiaomi.com, data.mistat.intl.xiaomi.com). Il portatile Samsung invia i dati anche al server capi.samsungcloud.com che sembrerebbe essere situato negli Stati Uniti.

De-anonimizzazione dei dati. Gli smartphone Android possono essere legati direttamente all’identità di una persona in almeno due modi, anche quando un utente attiva contromisure per cercare di preservare la propria privacy. In primo luogo, attraverso la SIM: quando una persona ha un contratto con un operatore mobile, la SIM è legata a quel contratto e quindi alla persona. Inoltre, diversi paesi richiedono la presentazione di un documento d’identità con foto per acquistare una SIM. In secondo luogo, attraverso l’app store utilizzato. Sui telefoni Android, il Google Play store è il modo principale in cui le persone installano le applicazioni. L’uso del Google Play store richiede il login con un account Google account, che collega il portatile a quell’account poiché Google raccoglie gli identificatori del dispositivo come il numero di serie dell’hardware e IMEI insieme ai dettagli dell’account.

Ma l’aspetto più grave, per la nostra riservatezza, è che non esiste alcun opt-out! Come già notato, questa raccolta di dati avviene anche se le impostazioni di privacy sono abilitate, riducendo le possibilità di difesa da parte degli utenti stessi.

Vale la pena leggere anche i dettagli tecnici, per chi è appassionato del settore, su come è stato condotto lo studio. Gran parte del traffico, infatti, è protetto da cifratura SSL: i ricercatori hanno dovuto implementare un attacco MITM (Man-in-the-middle) per riuscire a interpretare correttamente il traffico tra lo smartphone e i servers remoti.

Credo non ci sia altro da aggiungere, per il momento. Se non che, come utenti, ho la netta impressione che ci troviamo sempre più nudi e indifesi nella battaglia per la difesa dei nostri dati, della nostra riservatezza e privacy. L’aspetto forse più preoccupante è che la percezione delle pericolose conseguenze date dalla cessione indiscriminata e sregolata della nostra quotidianità a terzi è bassissima, quasi nulla. Per arrivare a chi, cullandosi nella banalità del “ma tanto io non ho niente da nascondere“, non si rende conto che sta cedendo ad aziende commerciali sparse per il mondo anche la propria intimità.

Per completezza, segnalo una discussione in merito all’installazione di LineageOS eseguita per lo studio. In breve, è stata sollevata la questione sul fatto che LineageOS non include, di default, alcun prodotto Google. Potete leggere il thread qui.

Per finire, un piccolo glossario dei termini usati:

IMEI –International Mobile Equipment Identity– Numero univoco identificato del dispositivo mobile (smartphone). Questo numero, generalmente stampigliato sulla scocca dello smartphone e, comunque, sulla scatola, è memorizzato all’interno del firmware che si occupa della trasmissione radio e non è modificabile (almeno non dall’utente).

/e/OS – /e/OS is a complete, fully “deGoogled”, mobile ecosystem – Un progetto per la realizzazione di un sistema operativo Android, totalmente de-Googled, gratuito e open source. Sono stati realizzati firmware per diversi modelli di smartphone e, se tenete alla vostra riservatezza, questo studio dimostra come sia l’unico sistema operativo che non trasmette a terzi i Vostri dati…

LineageOS è un sistema operativo Android open-source, disponibile gratuitamente per una ampia platea di smartphone in alternativa a quello ufficiale. Attenzione: cambiare il sistema operativo del vostro smartphone potrebbe invalidarne la garanzia!

Attacco MITM –Man in the middle– è una tecnica che consente a un attaccante di entrare nel mezzo di una comunicazione cifrata, utilizzando strumenti che ingannano sia il mittente che il destinatario per poter decifrare il contenuto della comunicazione.

Sistema Operativo – Il sistema operativo è la parte più “intima” di ogni dispositivo elettronico e informatico. È quella parte di software che permette allo strumento di funzionare e spesso i produttori di smartphone personalizzano Android (il sistema operativo sviluppato da Google) secondo le loro strategie, anche commerciali. iOS è il sistema operativo sviluppato da Apple per i suoi iPhone e non è rilasciato pubblicamente.