Alla fine, come peraltro prevedibile, i 612 GB dai dati, per un totale di quasi un milione di files, sono stati pubblicati sul DLS della ransomware gang Rysida, accessibile via rete TOR.

Parliamo dei dati esfiltrati dai sistemi informatici dell’Azienda Ospedaliera Universitaria di Verona durante l’attacco avvenuto a fine ottobre. La rivendicazione arriva qualche giorno dopo sul sito DLS del gruppo Rysida, che aveva messo in vendita i dati a 10 bitcoin (circa 350.000€) l’intero pacchetto di dati. Sappiamo come è andata a finire: nessuno ha pagato il riscatto, come peraltro l’Azienda veronese aveva sin da subito dichiarato ufficialmente, e così i dati sono stati pubblicati online.

Sottolineando che, come ha precisato anche il Garante della Privacy in occasione di un precedente attacco ransomware ad una Azienda Sanitaria, “chiunque entri in possesso o scarichi i dati pubblicati sul dark web da organizzazioni criminali – e li utilizzi per propri scopi o li diffonda on-line, sui social network o in altro modo – incorre in condotte illecite che possono, nei casi previsti dalla legge, costituire reato.“.

Una precisazione che lascia percepire la criticità di attacchi di questo tipo per l’impatto che può avere sugli interessati, i cittadini i cui dati personali e particolari sono stati trafugati dai cyber criminali.

Non indagherò pertanto sul contenuto del leak, anche per evitare ulteriori danni ai malcapitati che si sono trovati, loro malgrado, coinvolti. Tuttavia alcuni rumors parlano di cartelle cliniche, dati sanitari, immagini cliniche e molto altro, comprese foto e documenti personali di alcuni dipendenti.

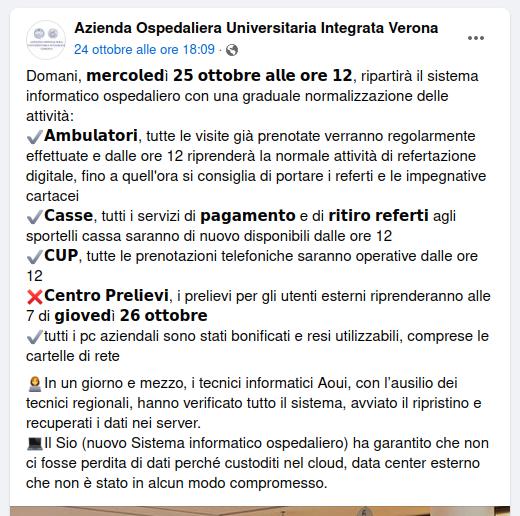

Lascia tuttavia perplessa la dichiarazione pubblicata il 24 ottobre 2023 sulla Pagina Faccebook ufficiale dell’Azienda Ospedaliera, dove in calce si dichiara che “il Sio ha garantito che non ci fosse perdita di dati perché custoditi nel cloud, data center esterno che non è stato in alcun modo compromesso” per poi, in data 17 novembre 2023 attraverso un Comunicato Stampa sul sito web Istituzionale, precisare che “si conferma che l’Azienda non ha registrato alcuna perdita di dati personali, custoditi negli archivi aziendali, ma è stata pubblicata la copia di alcuni. […] Dalle verifiche sinora effettuate è emerso che i dati pubblicati rappresentano una minima parte di quelli complessivamente archiviati nei files server aziendali: 0,6 terabyte (pari a 612 GB) su 29 terabyte totali. La maggior parte di questi dati copiati risulterebbe essere non sanitaria, o addirittura già soggetta a pubblicazione per legge sul nostro sito web. I restanti dati, dei 612 GB copiati, rappresenterebbero documenti frammentari con informazioni cliniche, molte delle quali peraltro datate.“.

Non dubitando di quanto riportato e non sapendo cosa c’è nei file esfiltrati, un dubbio però mi assale: in che senso non c’è stata perdita (intesa come “perdita di riservatezza”, giusto?) di dati personali se poi si dice che è stata pubblicata la copia di alcuni?

Odio fare le pulci ai comunicati stampa, che però rappresentano la voce ufficiale dell’Istituzione e quindi sono una fonte importante per comprendere i fatti.

Qui parliamo di una Azienda ospedaliera, di dati sanitari di cittadini italiani e di un attacco che, seppur non ha bloccato alcuna attività critica ospedaliera, ha avuto come conseguenza la fuga di dati personali.

Si può quindi affermare che non c’è stata alcuna perdita? Nì, ovvero dipende dal dominio dell’affermazione. Tornando alle basi della cybersecurity, la famosa triade CIA –Confidentiality, Integrity, Availability-, pur apprezzando che siano stati ripristinati velocemente i sistemi e l’operatività, quindi senza perdite nel dominio della disponibilità e integrità, l’esfiltrazione e conseguente pubblicazione dei dati ha avuto una perdita nel dominio della confidenzialità.

Le indagini faranno chiarezza su come l’attacco è stato effettuato e se ci sono state carenze in ambito cybersecurity da parte dell’Azienda Sanitaria colpita. Ricordo infatti che in un recente provvedimento del Garante della Privacy su una situazione analoga ai danni dell’Azienda Sanitaria Napoli 3 Sud, avendo il Garante stesso evidenziato, nel corso dell’attività istruttoria, diverse mancanze in ambito di prevenzione degli incidenti cyber, è stata sanzionata per 30.000€.

Mi chiedo se l’evidenza di carenze delle misure di prevenzione possa rappresentare un elemento aggravante davanti alle potenziali richieste di risarcimento danni da parte degli interessati che si sono visti finire i loro dati personali sanitari on line, seppure –come dichiara l’Azienda veneta– con informazioni frammentarie e datate.

Vedremo, comunque, gli eventuali provvedimenti da parte del Garante della Privacy.