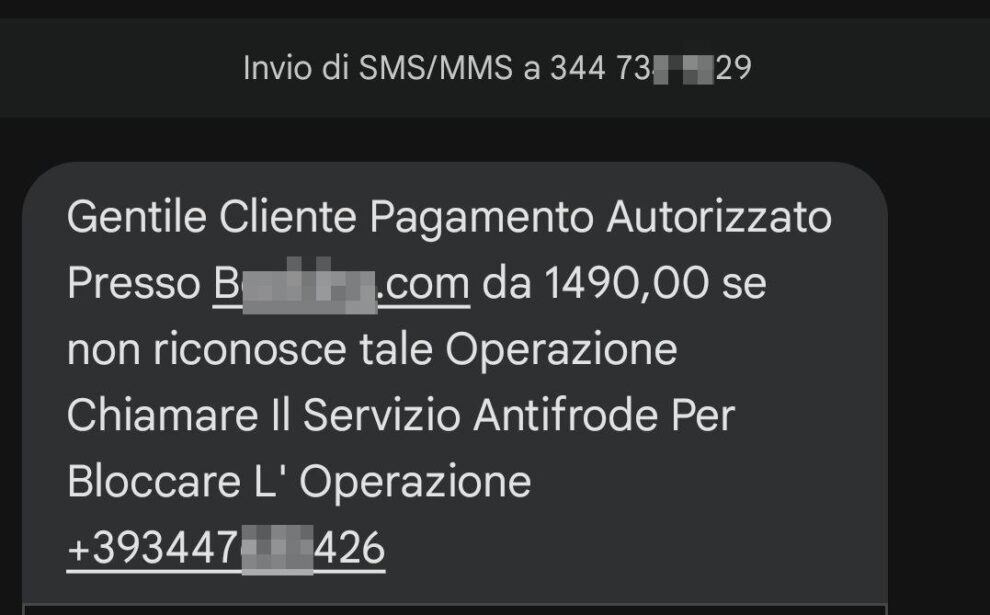

Qualche giorno fa ricevo un SMS, proveniente da un numero di cellulare, che mi annuncia di aver fatto un pagamento presso una nota piattaforma di prenotazione:

Annusando immediatamente la truffa, per curiosità chiamo il numero indicato.

Mi risponde un operatore che, in modo educato e professionale, mi saluta con nome e cognome (!) e conferma sull’avvenuto pagamento.

Faccio finta di rimanere sorpreso, per capire le successive mosse: in qualche momento si sarebbe dovuta palesare la truffa! Nego quindi di aver fatto il pagamento e l’operatore, con calma, mi spiega che non c’è nessun problema e procederanno a bloccare il pagamento.

Mi chiede conferma della banca di cui sono cliente. Ne dico una a caso, della quale NON sono cliente. L’operatore non fa una piega (red flag: fosse stata una chiamata lecita, avrebbe dovuto sapere che la Banca non era corretta), conferma e mi chiede di fare l’accesso all’home banking. Faccio finta di essere impacciato, per prendere tempo, ma l’operatore non demorde e mi rassicura che mi avrebbe guidato nella procedura da fare.

A questo punto attivo la registrazione della chiamata (da un paio di aggiornamenti presente negli smartphone Samsung) e l’operatore, sentendo che la chiamata sarà registrata, subito cambia atteggiamento: si innervosisce, assume un tono aggressivo, chiede spiegazioni, minaccia querela e poi riattacca. Ci faccio sopra una bella risata, ma poi penso a quante persone meno esperte sarebbero cadute nel tranello. Avviso subito amici e parenti, raccontando l’accaduto, così da evitare che possano cader vittime di queste ingegnose truffe basate sull’ingegneria sociale.

Ieri, scorrendo il feed di LinkedIn, capito sul post di Enrico Frumento, Cybersecurity Research Lead di Cefriel, che racconta una storia analoga a quanto mi era accaduto, solo con esiti disastrosi: 15.000€ persi per la vittima della truffa, ingannata attraverso i consueti meccanismi di raggiro in cui avevo fatto finta di cadere. Vale la pena riportare i passi salienti del racconto, a tratti agghiacciante:

Un conoscente riceve un SMS: richiesta di addebito di 15.000€, da un conto estero. Dentro l’SMS, un numero da chiamare. Truffa classica, già vista.

Solo che stavolta ha colpito. Era distratto, ha chiamato. Numero 800x, tono rassicurante, si presentano come assistenza Nexi. Gli dicono che era un tentativo di frode, che hanno bloccato tutto, che non si deve preoccupare. Nessuna richiesta sospetta, nessun IBAN, nessuna OTP. Solo: “ci pensiamo noi, faremo denuncia ai Carabinieri”.

Ma l’allarme resta lì, sottopelle.

Il giorno dopo lo chiama “il numero dei Carabinieri”. Spoof del caller ID, ovviamente. Voce pacata, autorevole. Gli dicono che stanno seguendo le indagini e che serve un accesso per verificare delle anomalie. Inizialmente lo guidano attraverso operazioni sul sito, evidentemente inconcludenti, giusto la scusa per il passo successivo. Per risolvere lo guidano passo passo, lo mandano su un sito, lo convincono ad aprire un eseguibile (remote control di Windows). Prendono controllo del suo PC. In tempo reale. Con lui al telefono. Lo rassicurano mentre gli svuotano il conto. 15.000€ volatilizzati.

L’IBAN di destinazione è intestato a un prestanome, ignaro, pagato qualche centinaia di € per aprire un conto. Da li i soldi sono stati immediatamente rimbalzati altrove. La banca? Nessun aiuto. Nessun rimborso. “Ha fatto tutto lei, signore”. Caso chiuso.

Risultato: zero indagati. Zero arresti. Zero restituzioni. Impunità totale. Il crimine informatico non solo paga. Paga bene.

Perché raccontarlo? Perché dietro ad ogni truffa c’è un malcapitato non un numero, una statistica: sono persone reali con un danno enorme ed un senso di violazione che dura nel tempo!

Questo è lo stato dell’arte:

• Il cybercrime è redditizio. Altroché.

• Social engineering da due soldi, ma precisa. E funziona. Non servono APT, basta un copione ben recitato.

• Spoof del numero, voce ferma, un dominio registrato ad hoc, ed è fatta.

• Prestatori di identità? A bizzeffe.

• L’alfabetizzazione digitale? Ancora un miraggio. Nessuno la insegna, nessuno la pretende.

• Le banche si lavano le mani: se cadi da solo, è colpa tua.

• Le vittime? Restano sole, rovinate. A guardarsi allo specchio e chiedersi dove hanno sbagliato.

Tutto tristemente ordinario. Con i Carabinieri che non indagano, le banche che non si muovono, e i ladri tranquilli.

La cosa che mi ha colpito maggiormente della mia esperienza e confermato anche da quanto testimoniato è l’estrema professionalità degli “operatori” della truffa. Non sono sguaiati o improvvisati: accompagnano elegantemente la vittima nel tranello, fino a conquistare l’obiettivo.

Come difendersi? Beh, sicuramente usare la funzione di registrazione delle chiamate può aiutare, anche al prezzo di apparire antipatici. Anche se, sicuramente, la difesa più efficace è la consapevolezza e la capacità di comprendere situazioni anomale alle quali fare attenzione.

Una domanda può sorgere spontanea: come fanno i truffatori a conoscere il numero di telefono e il proprietario? Beh, difficile dare una risposta certa ma sicuramente i tanti incidenti informatici, con conseguente leak dei dati e informazioni personali, aiutano i truffatori a costruirsi un bel database di potenziali vittime. Pensiamo all’incidente accaduto a Facebook qualche anno fa, con un enorme scrape di informazioni personali diffuso in Rete: conteneva nome, cognome, numero di telefono usato per la registrazione e altre informazioni personali preziose per chi deve “accreditarsi” presso la vittima, facendo sembrare tutto legittimo e autorevole.

È inoltre molto importante prendersi del tempo per verificare in autonomia. Viene segnalato un pagamento che non riconosco? Come prima cosa, si procede a verificare sulla piattaforma di home banking l’effettiva movimentazione. Se ci sono ancora dubbi, è consigliabile chiamare la banca e chiedere una verifica. MAI fidarsi di una telefonata, MAI fidarsi di un SMS.

La truffa, possibile per le debolezze intrinseche dell’essere umano (social engineering) è sempre in agguato.

1 comment

Articolo interessante e soprattutto utile, grazie Michele