TL;DR Dalla chiamata alle cyber-armi del vice-primo ministro ucraino via Twitter agli attacchi cyber perpetrati da Anonymous, siamo davanti al primo conflitto che vede il quinto dominio di guerra tra i protagonisti indiscussi. Solo che, sulla Rete, è più difficile controllare le truppe.

“Per quanto riguarda la deduzione degli effetti dalle cause si presenta spesso una

difficoltà insormontabile: non si conoscono affatto le vere cause.”

Karl von Clausewitz

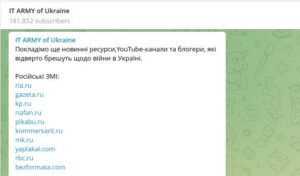

“We are creating an IT army” ha twittato Mykhailo Fedorov, Ministro per la Trasformazione Digitale ucraino. Una chiamata alle armi digitali per la costituzione di un esercito internazionale di “talenti digitali” che, attraverso un canale Telegram appositamente creato, coordineranno attacchi verso obiettivi russi.

Il canale Telegram, a 24 ore dall’annuncio, conta già oltre 180.000 iscritti. Funziona più o meno così: gli amministratori del canale inviano un elenco degli obiettivi da colpire e, dopo qualche ora, viene pubblicato lo screenshot dei risultati, con la dimostrazione della “caduta” di tutti (o parte) degli obiettivi.

Tra gli obiettivi, anche canali Youtube accusati di mentire sull’Ucraina.

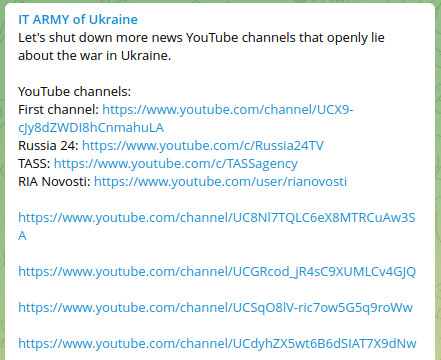

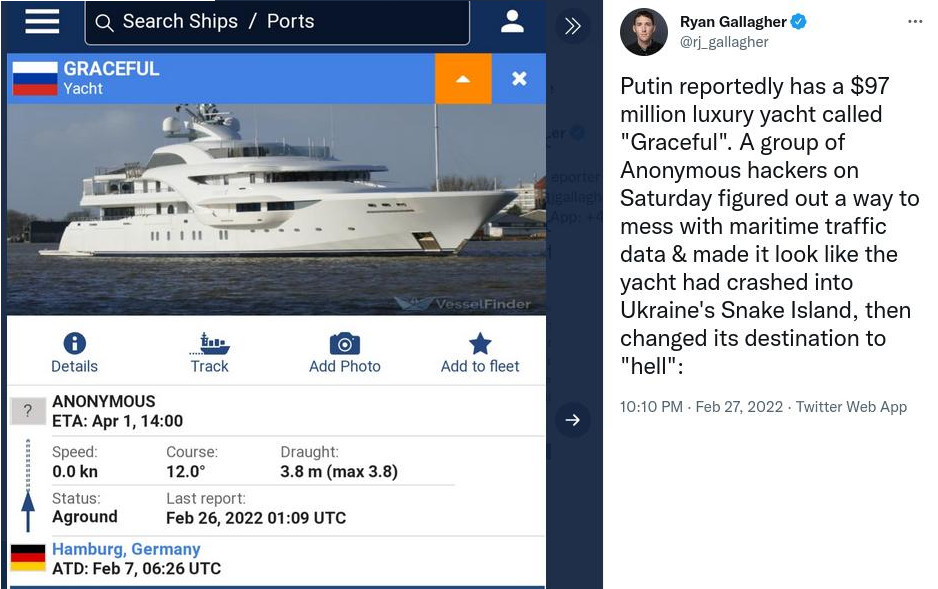

In tutto questo, proseguono gli attacchi del collettivo Anonymous ai danni di siti web, media e infrastrutture ICT russe.

Un cyber-conflitto che si estende anche fuori dalla piattaforma telematica, sfruttando anche mezzi non sempre convenzionali come, ad esempio, intercettare e disturbare le comunicazioni militari, come testimoniato da alcuni tweet rimbalzati oggi in rete.

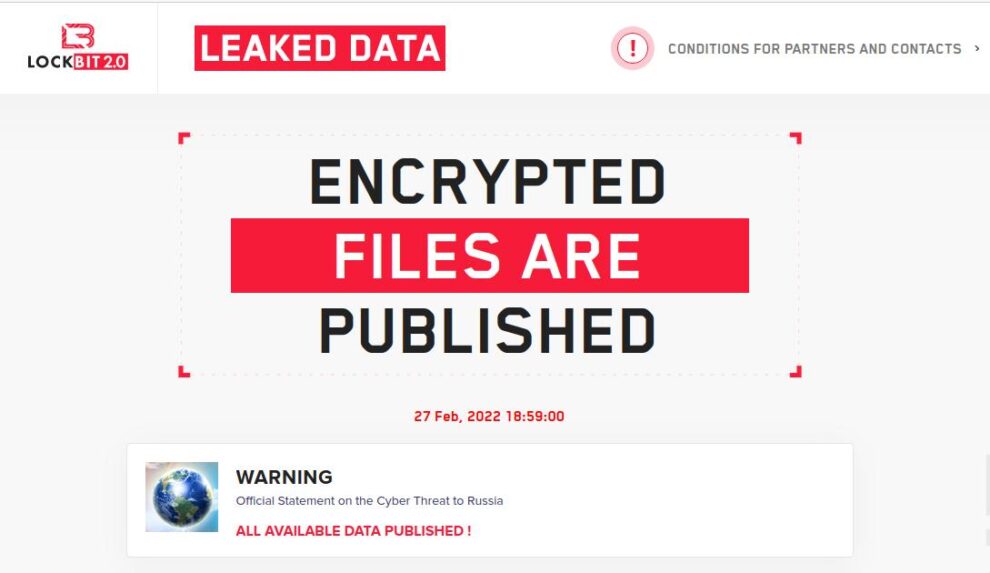

È una vera e propria guerra, quella che corre sui cavi Internet di tutto il mondo. Un cyber-conflitto al quale, dopo la presa di posizione della ransomware gang Conti, fa eco Lockbit 2.0, smarcandosi da qualunque coinvolgimento e, un po’ ipocritamente, dichiarano che “For us it is just business and we are all apolitical. We are only interested in money for our harmless and useful work. All we do is provide paid training to system administrators around the world on how to properly set up a corporate network. We will never, under any circumstances, take part in cyber-attacks on critical infrastructures of any country in the world or engage in any international conflicts.” (“Per noi è solo business e siamo tutti apolitici. Siamo interessati solo al denaro per il nostro lavoro innocuo e utile. Tutto quello che facciamo è fornire formazione pagata agli amministratori di sistema di tutto il mondo su come impostare correttamente una rete aziendale. Non prenderemo mai, in nessuna circostanza, parte a cyber-attacchi alle infrastrutture critiche di qualsiasi paese del mondo o ci impegneremo in qualsiasi conflitto internazionale“).

È interessante vedere come le ransomware gang siano in qualche modo coinvolte nel conflitto, sia per chi si smarca che chi si schiera apertamente, e come l’uso del ransomware sia comunque considerato una potenziale arma di offesa da usare contro l’avversario. Dovrebbe farci riflettere, e preoccupare, la possibilità che questi malware possano trasformarsi da ransomware a wiper, da crittografare tutto il sistema (e relativi dati) per chiedere il riscatto a distruggerlo completamente, senza possibilità di recupero.

Se, bene o male, sappiamo chi delle vittime del ransomware si rifiuta di pagare il riscatto e recupera l’operatività, accettando comunque il rischio della divulgazione online dei dati, è difficile fare una stima precisa di quanti, invece, preferiscono pagare per recuperare i propri dati. Del resto, per tutti coloro che non hanno adottato una seria politica di backup e disaster recovery, quale altra scelta rimane per poter proseguire la propria attività lavorativa?

C’è anche una ulteriore considerazione da fare, a mio modestissimo parere. Che, al di là del possibile coinvolgimento di state-actors negli attacchi cyber, eserciti swarm come Anonymous o la IT Army of Ukraine, rispondono solo a loro stessi e alla loro coscienza. Siamo davanti ad hacktivisti che non possono essere né totalmente pilotati né, tantomeno, controllati. E reputo personalmene molto pericoloso utilizzare questi elementi senza controllo in una preoccupante fase di escalation del conflitto: non sappiamo quale ruolo possano avere nelle possibili e auspicabili trattative, né possiamo aver certezza che gli attacchi termineranno in caso di tregua o accordo tra le parti.

Parliamo di attori che stanno avendo un ruolo importante in un conflitto giocato su più fronti, tra cui quello cyber, dove il confine tra buoni e cattivi, nemici e amici, è sfumato e dinamico.

Non sarà facile, una volta legittimato l’uso di cyber-truppe paramilitari di cui nessuno conosce sia l’entità né il numero né, tantomeno, la dislocazione fisica, fermare le operazioni. E temo sarà difficile riuscire a delineare un confine netto tra il “prima” e il “dopo” il momento ufficiale del “fine ostilità”, anche sulla Rete.

Non resta che sperare in una veloce e il più possibile indolore risoluzione del conflitto, anche per evitare che la triste profezia di Albert Einstein possa drammaticamente avverarsi.