“Ho evitato Internet ma solo fino a quando l’avvento del web non l’ha trasformata in una tale magnifica opportunità di perdere tempo da non poterle più resistere.”

William Gibson

Secondo il Google security team, la barra del browser è un elemento fondamentale per verificare la sicurezza e l’attendibilità di un sito web.

Tante volte, anche attraverso le pagine di questo blog, ho indicato come sia fondamentale verificare sempre –soprattutto nel caso di phishing– gli URL dei siti web: sono un elemento imprescindibile per attestare l’identità di un soggetto.

L’URL –Universal Resource Locator-, come dice il nome stesso, è univoco ed identifica in maniera certa un certo elemento, come un sito web o una pagina, una immagine o un documento etc etc etc…

Eric Lawrence, creatore di “Fiddler; ex-IE, now Chrome“, chiama la linea subito sotto la barra degli indirizzi “The line of death“: è la linea di demarcazione tra i contenuti web, subito sotto, e quelli controllati dal browser, sopra, che contengono appunto la barra degli indirizzi, oltre a eventuali voci di menù e/o bookmarks.

Nell’immagine subito sopra, ho evidenziato in rosso le aree del browser che dipendono dal sito web: il titolo della pagina, all’interno del tag <title>, l’URL (www.zerozone.it) e l’icona (favicon.ico). Il contenuto del sito viene visualizzato subito sotto.

In nessun caso dovrebbe essere data la possibilità di accedere, dal web, all’area sopra la LoD (Line of Death), in particolare alla barra degli indirizzi: parafrasando facendo un esempio più digeribile anche ai profani, è come se una trasmissione televisiva potesse farci credere di essere su Rai 1 mentre, invece, siamo sintonizzati su Rete 4.

A quanto pare, però, sono già state identificate almeno due vulnerabilità piuttosto preoccupanti su questo fronte.

Homograph Attack

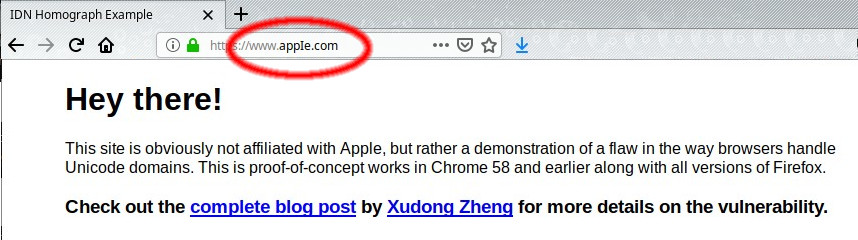

La prima è relativa ad una feature chiamata IDN –International Domain Name– che permette di usare un encoding UTF, chiamato Punycode, nella address bar: permette, ad esempio, di poter avere URL in cinese mandarino o con le dieresi. Ma permette anche di usare caratteri simili ad altri, in un tecnica di attacco chiamata homograph attack:

It may not be obvious at first glance, but “аpple.com” uses the Cyrillic “а” (U+0430) rather than the ASCII “a” (U+0061).

I browser moderni, come Google Chrome, incorporano già dei sistemi di protezione da questo tipo di attachi (IDN in Google Chrome), che però non proteggono nel caso il carattere sia un po’ meno simile: provate voi stessi ad incollare, nella barra del browser, l’URL xn--80ak6aa92e.com:

Tra l’altro, proprio in questi giorni, Apple ha sollecitato i suoi utenti di installare gli ultimi aggiornamenti di sicurezza “if they don’t want to fall victims to IDN homograph phishing attacks.”

Edge Browser Address Bar Spoofing

L’altra vulnerabilità, che però sembra coinvolgere solo i browser Microsoft Edge e Safari, è descritta nel CVE-2018-8383 e consiste, essenzialmente, nel forzare il caricamento di una pagina web diversa da quella indicata nell’address bar.

Se utilizzate Microsoft Edge o Safari, verificate la vulnerabilità con i Proof-of-Concept (PoC) su Apple Safari & Microsoft Edge Browser Address Bar Spoofing.

Preoccupati ? Fate bene ad esserlo… HTML5 !

Secondo Eric Lawrence, il futuro potrebbe essere ancora più preoccpante a causa di alcune interessanti caratteristiche di HTML5, come il full screen rendering che permette, ad una pagina web, di accedere all’interno schermo (e quindi riprodurre, artificialmente, anche siti web legittimi). Una falla di cui sono, potenzialmente, affetti tutti i moderni sistemi operativi: al momento non risultano attacchi noti ma ho paura che sia solo questione di tempo.

Conclusioni

Attacchi di questo tipo sono potenzialmente utilizzabili nelle ormai quotidiane campagne di phishing, traendo in inganno anche gli utenti più attenti. Il suggerimento, soprattutto quando si tratta di accedere all’Home Banking o ad altre piattaforme di pagamento come PayPal, è quello di non cliccare mai sul link indicato nella mail: accedete al portale digitando direttamente l’URL reale nella barra del browser. Nel caso notaste inoltre elementi sospetti, non procedete con il login e verificare, con un mezzo autorevole, la legittimità del portale (es. chiamando il call center). Importante anche mantenere aggiornato il software, in particolare il browser.

In un mondo sempre più complesso, anche l’asticella delle truffe si sta alzando: l’unica vera arma è la conoscenza e la consapevolezza. La fiducia non basta più.