Avevo già parlato di come, usando Wireshark, era possibile monitorizzare il traffico di rete su un server remoto. In questi giorni, però, ho scoperto una nuova e molto interessante funzionalità che, unendo tcpdump e Wireshark, permette non solo di seguire il traffico dati (e quindi anche SIP) ma avere una reportistica in tempo reale delle telefonate che avvengono attraverso il server VoIP sotto indagine.

Prima di iniziare, è necessario:

- avere Wireshark (sudo apt-get install wireshark) installato sulla macchina “client”

- avere tcpdump (sudo apt-get install tcpdump) installato sulla macchina “server” VoIP

- avere accesso root diretto via SSH dal client al server (eventualmente, basta aggiungere la riga “PermitRootLogin yes” in /etc/ssd/sshd.conf e riavviare con service sshd restart)

Dal terminale della macchina “client” attiviamo lo sniffer dati sul server con:

ssh root@HOST tcpdump -iany -U -s0 -w - 'not port 22' | wireshark -k -i -

Ovviamente è necessario sostituire “HOST” con l’IP del nostro server. Così facendo, eseguiamo sul server VoIP il programma tcpdump ed inviamo tutto il traffico su una “pipe” fino al nostro client, intercettata da wireshark. L’espressione ‘not port 22′ indica di ignorare il traffico SSH, dove “transita” la nostra pipe.

Da riga di comando è possibile impostare svariate funzioni e filtri (man tcpdump) ed i più comuni sono:

-i [interfaccia di rete dove ascoltare, es. eth0 o any] -v [produce un output più dettagliato dei pacchetti tracciati] -A [output dei dati in ASCII]

mentre come ultimo argomento è possibile indicare una espressione per filtrare il traffico, come ‘udp port 5060’ (visualizza solo il traffico UDP sulla porta 5060) o ‘src [ip]’ (visualizza solo il traffico con [ip] come sorgente). Il manuale saprà comune descrivere a fondo questo potente e comodissimo strumento di diagnosi.

Wireshark sarà eseguito in contemporanea ed inizierà a visualizzare tutto il traffico catturato sul server HOST.

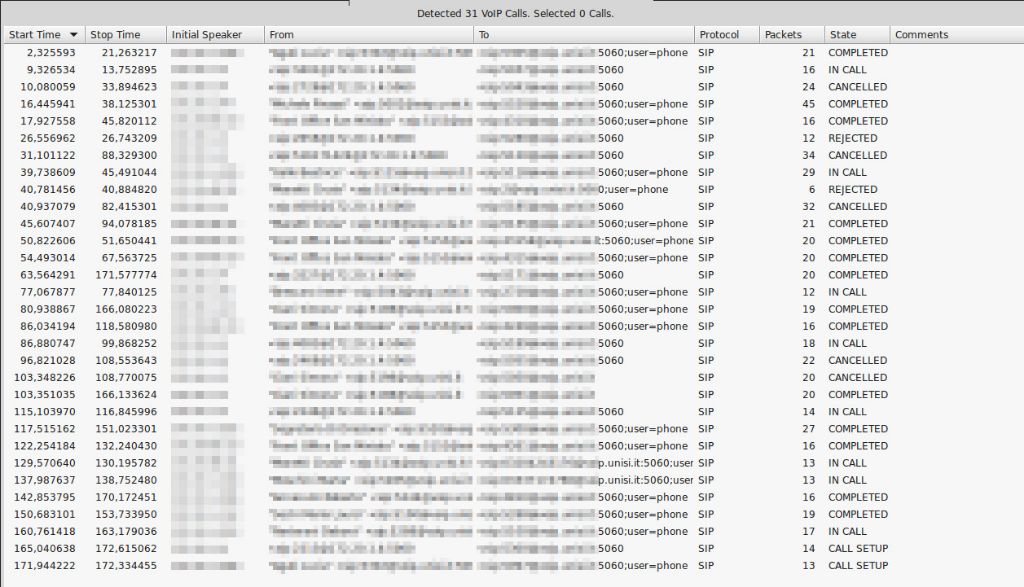

Adesso possiamo usare la comoda funzione “VoIP calls” nel menu “Telephony” di Wireshark, per visualizzare in tempo reale lo stato di tutte le transazioni SIP che transitano sul nostro server.