“Non ho mai guardato attraverso un buco della serratura senza trovare qualcuno che stava a sua volta guardando.”

Judy Garland

Ogni innovazione tecnologica porta con sé nuove opportunità ma anche potenziali rischi. Come WebRTC, una “tecnologia open source nata il 1º giugno 2011 che consente ai browser di effettuare in tempo reale la videochat. È basata su HTML5 e JavaScript” (dalla rispettiva voce su Wikipedia)

WebRTC sta, appunto, per Web real time communication: un framework all’interno di ogni moderno browser che ha permesso la costruzione di nuovi servizi in tempo reale, come chat e videochiamate (ad esempio lo stesso JitsiMeet, di cui avevo parlato qualche tempo fa, funziona proprio grazie a WebRTC).

Bellissimo, vero ? Se non fosse che WebRTC si porta dietro una serie di caratteristiche che, ad esempio, espongono il nostro IP privato al fornitore del servizio o a chiunque inserisca un certo codice javascript nelle sue pagine web.

Verificate voi stessi le informazioni che il Vs browser pubblica da qui: browserleaks.com/webrtc

Indirizzo IP privato ?

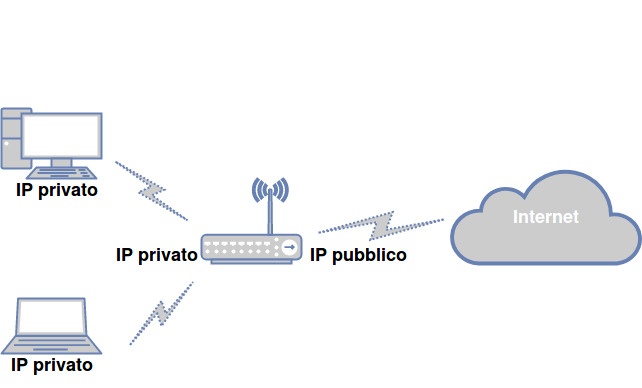

Senza voler fare un corso di reti di computer, molto brevemente Internet è composto da una serie di host e reti private interconnesse tra loro attraverso il protocollo IP. Ogni host, per comunicare con gli altri, ha bisogno di un IP pubblico. Se a casa nostra abbiamo, ad esempio, una connessione ADSL con relativo router, tale apparato avrà almeno due interfacce: una con IP pubblico ed una con IP privato. Su quella pubblica il provider ADSL assegna un IP pubblico, mentre quella privata sarà connessa alla Vs rete casalinga con IP privati (qualcosa tipo 192.168. o 10.0. ..). E’ lo IANA ad aver definito le classi IP private:

- 10.0.0.0 – 10.255.255.255

- 172.16.0.0 – 172.31.255.255

- 192.168.0.0 – 192.168.255.255

Quando vi collegate, sempre per fare un esempio, via WiFi al router casalingo, esso vi assegna un IP privato che servirà per connettersi sia ad Internet che agli altri dispositivi della Vs rete casalinga.

E’ una configurazione assolutamente normale e comune, sia nelle nostre case che nelle grandi aziende. In genere, però, quando dal nostro PC comunichiamo verso Internet, l’unico dato che viene inviato è il nostro IP pubblico: sarà compito del router ricordarsi chi era il “mittente” della richiesta e reindirizzarla correttamente (tecnica che si chiama NAT – Networks Address Translation).

Ok, dove è il problema nel mostrare l’IP privato ?

Non voglio scatenare il panico: generalmente non c’è alcun problema nel mostrare “fuori” il proprio IP privato. Almeno fino a che siamo in ambito casalingo. In ambito aziendale o professionale, però, la prospettiva cambia sensibilmente: spesso la topologia della rete privata aziendale è progettata per permettere ai dispositivi di accedere alle risorse comuni (come i NAS, servers, cloud, posta elettronica….). Nel caso un malintenzionato volesse progettare un attacco alla Vs rete privata, conoscere gli IP utilizzati può essere di grande aiuto: mettiamo che, per comodità, i dirigenti accedono senza autenticazione dal proprio PC ad alcune cartelle condivise in Rete dove sono memorizzati accordi, contratti o segreti aziendali (premetto che è una pratica altamente sconsigliata ma, ahimè, anche piuttosto comune….). Mettiamo che un attaccante, a questo punto, invia una mail di scam ai dirgenti chiedendogli –con una scusa qualsiasi– di visitare un certo sito web. Su questo sito c’è il codice Javascript che, sfruttando WebRTC, memorizza gli IP pubblici e privati dei visitatori: ecco che, potenzialmente, l’IP privato dei dirigenti sarebbe esposto. Ed a questo punto è facile, per l’attaccante, avere un disegno ancora più preciso della rete aziendale.

Sia chiaro che questo è solo un esempio di un potenziale rischio della vulnerabilità WebRTC IP leaks.

Come mi posso difendere ?

Il tema della tutela della nostra privacy, soprattutto attraverso gli strumenti informatici, è sempre più importante.

Fortunatamente ci sono delle associazioni molto attive su questo tema, come i ragazzi di privacytools.io, che costantemente cercano di sensibilizzare sulla tematica offrendo spunti e soluzioni.

Per questo problema, suggerisco l’Add-On “Disable WebRTC” disponibile per Mozila Firefox (uno dei migliori browser per tutelare la nostra privacy): questo plugin semplicemente disabilita WebRTC di default, evitando indebite intromissioni nella Ns privacy. Se abbiamo bisogno di fare una videoconferenza, basta cliccare sull’iconcina per abilitare nuovamente il servizio.

Per saperne di più….

Se il tema della privacy in Rete ti interessa (e suggerisco vivamente di approfondirlo…), ecco alcuni siti web dove puoi approfondire e verificare la tua situazione attuale:

- browserleaks.com, it’s all about Web Browser Fingerprinting.

- Panopticlick, Is your browser safe against tracking?

- WhatIsMyIP, providing REAL IP address information.

Domande ? Suggerimenti ? Segnalazioni ? Lascia un commento qui sotto !